Ανώνυμα Δίκτυα

Τα ανώνυμα δίκτυα ορίζουν ένα σύστημα επικοινωνίας μεταξύ ομοτίμων χρηστών ή/και κόμβων ώστε να επιτυγχάνεται η αλλοίωση της ταυτότητας των χρηστών αλλά και η προστασία των δεδομένων που διακινούνται από μη εξουσιοδοτημένη ανάγνωση.

Ανώνυμα δίκτυα (Anonymous Networks ή Darknets) ονομάζουμε δίκτυα που ως στόχο έχουν να παρέχουν στους συμμετέχοντες, ανωνυμία και ασφάλεια στην επικοινωνία. Τα ανώνυμα δίκτυα, είναι δίκτυα πάνω σε δίκτυο(network over a network), δηλαδή εδράζονται στην υπάρχουσα δικτυακή υποδομή παγκοσμιώς, το Internet. Χρησιμοποιώντας το κατάλληλο λογισμικό σε τερματικούς υπολογιστές, δημιουργούνται συνδέσεις και εικονικά κανάλια/τούνελ ανάμεσα σε διαφορετικούς υπολογιστές σε διαφορετικές τοποθεσίες του πλανήτη. Αν φανταστούμε το Internet ως ένα τεράστιο δίχτυ με πολλούς κόμβους συνδεδεμένους ποικιλλοτρόπως, τα ανώνυμα δίκτυα είναι επιπλέον ιστοί που ακουμπάνε πάνω στο Internet, και συνδέουν συγκεκριμένους κόμβους μεταξύ τους, χρησιμοποιώντας κατά κανόνα κρυπτογράφηση στην επικοινωνία.

Γενικά[επεξεργασία]

Στο εσωτερικό του ανώνυμου δικτύου, εγκαθιδρύεται επικοινωνία ανταλλαγής δεδομένων χωρίς να είναι δυνατόν σε κάποιον εξωτερικό παρατηρητή ή ακόμα και σε κάποιον μη-εξουσιοδοτημένο εντός του ανώνυμου δικτύου, να διαβάσει τα δεδομένα αυτά. Ανάλογα με τα χαρακτηριστικά του εκάστοτε ανώνυμου δικτύου, παρέχονται διαφορές υπηρεσίες (web browsing, file sharing) στους χρήστες, ενώ κάποια ανώνυμα δίκτυα υλοποιούν καλύτερα κάποιες από αυτές.

Η συνήθης αντίληψη και χρήση των ανωνύμων δικτύων είναι να αντιμετωπίζονται ώς ένα δίκτυο ενδιάμεσων κόμβων για την κάλυψη της επικοινωνίας του χρήστη. Αντιμετωπίζεται δηλαδή ως ένα σύνολο από proxies, απομακρυσμένων υπολογιστών, οι οποίοι προωθούν τα ερωτήματα και τις απαντήσεις του χρήστη προς τον τελικό προορισμό(πχ έναν web server). Ο χρήστης του ανώνυμου δικτύου χρησιμοποιώντας κρυπτογράφηση στην επικοινωνία του με τους επόμενους ενδιάμεσους κόμβους, διασφαλίζει ότι κάποιος που παρακολουθεί την δικτυακή κίνηση αυτού ή των επόμενων κόμβων, δεν θα διαβάζει τα δεδομένα. Χρησιμοποιώντας την αλυσίδα αυτή ή tunnel ή εικονικά μονοπάτια, αποκρύπτει την ταυτότητά του(IP address) από τον τελικό αποδέκτη των ερωτημάτων, που είναι κάποιος server στο διαδίκτυο. Στην ουσία χρησιμοποεί την ταυτότητα του τελευταίου κόμβου στην αλυσίδα, του κόμβου-εξόδου(exit node) προς το Internet. Επομένως θα λέγαμε πιο σωστά ότι τα δίκτυα αυτά εξασφαλίζουν ψευδωνυμία και όχι ανωνυμία.

Πέραν από την χρήση των darknets ως μέσο για να αλλοιώσουμε την ταυτότητά μας στο Internet, μπορούμε να χρησιμοποιήσουμε τις δυνατότητες και υπηρεσίες που προσφέρουν αποκλειστικά στο εσωτερικό τους. Μπορούμε δηλαδή, πέραν από το να κρύβουμε την IP μας ενώ επισκεπτόμαστε ένα site στο Internet, να χρησιμοποιήσουμε το Darknet για να μοιραστούμε αρχεία, ανώνυμα με άλλους χρήστες του δικτύου, να στήσουμε κρυφές υπηρεσίες(hidden services) προσβάσιμες μόνο εντός του δικτύου κλπ.

Κάποια δημοφιλή darknets είναι το Tor, το i2p και το Freenet. Ανάλογα με τον σχεδιασμό του, το κάθε darknet προσανατολίζεται σε κάποιες λειτουργίες, τις οποίες και υλοποιεί καλύτερα. Για παράδειγμα το Tor χρησιμοποιείται περισσότερο για web browsing και hidden services, το Freenet περισσότερο για file sharing, το i2p για hidden services, τις ενσωματωμένες εσωτερικές υπηρεσίες.

Tor Network[επεξεργασία]

| Κύριο άρθρο: Tor |

Το Tor (The onion router) είναι ένα σύστημα που προσφέρει ανωνυμία στο διαδίκτυο. Το λογισμικό του Tor δρομολογεί τη διαδικτυακή κίνηση των χρηστών διαμέσου ενός δικτύου από servers σε όλο τον κόσμο, με σκοπό να αποκρύψει την ταυτότητα των χρηστών από οποιονδήποτε μπορεί να παρακολουθεί την διαδικτυακή κίνηση.

Tο Tor αναπτύσσεται από τον μη κερδοσκοπικό οργανισμό Tor Project και χρησιμοποιείται από ένα ευρύ φάσμα ανθρώπων για πολλούς και διαφορετικούς σκοπούς.

Το Tor είναι ένα δίκτυο από εικονικά τούνελ (virtual tunnels) που επιτρέπει σε άτομα και ομάδες ατόμων να βελτιώσουν την ιδιωτικότητα (privacy) και την ασφάλειά (secutiry) τους στο διαδίκτυο. Το Tor αποτελεί την βάση για μια ποικιλία εφαρμογών λογισμικού που χρησιμοποιούνται για τον διαμοιρασμό πληροφοριών σε δημόσια δίκτυα χωρίς να απειλείται η ιδιωτικότητα των εμπλεκομένων.

Μέσω του Tor, άτομα αποφεύγουν την καταγραφή της ταυτότητάς τους από τα websites που επισκέπτονται, αλλά και την καταγραφή της διαδικτυακής τους κίνησης από τον τηλεπικοινωνιακό τους πάροχο(Internet Service Provider). Σε άλλες περιπτώσεις, καταφέρνουν να παρακάμπτουν τους περιορισμούς που επιβάλλουν κυβερνήσεις ή πάροχοι, οι οποίοι μπλοκάρουν συγκεκριμένους ιστότοπους. Οι κρυφές υπηρεσίες του Tor (Tor's Hidden Services) επιτρέπουν στους χρήστες του Tor να δημοσιεύουν την δικιά τους ιστοσελίδα ή άλλη υπηρεσία, χωρίς να αποκαλύπτεται η τοποθεσία ή η ταυτότητά τους. Σε άλλες περιπτώσεις το Tor χρησιμοποιείται για την καταγγελία κοινωνικά ευαίσθητων πληροφοριών όπως βιασμοί ή κακοποιήσεις, για εργοδοτικές αυθαιρεσίες, διαρροές κυβερνητικών εγγράφων προς τον Τύπο και άλλα.

Η ποικιλομορφία των χρηστών του Tor, η παγκόσμια διάδοσή του και οι ετερογενείς λόγοι χρήσης του, αποτελούν ένα ακόμα προτέρημα του Tor δικτύου. Και αυτό διότι η χρήση του Tor από ένα άτομο, ακόμα κι αν γίνει αντιληπτή από κάποιον τρίτο, δεν τον κατατάσσει αυτόματα σε μια συγκεκριμένη κοινωνική ομάδα, ούτε αναγνωρίζονται αυτόματα οι λόγοι που τον ώθησαν να το χρησιμοποιήσει. Η ετερογένεια και το πλήθος των χρηστών του Tor Δικτύου είναι ένας παράγοντας αύξησης της ανωνυμίας του μεμονωμένου χρήστη.

Πώς δουλεύει το Tor[επεξεργασία]

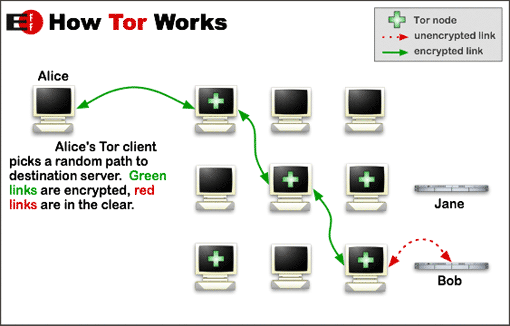

Η χρήση του Tor μειώνει την πιθανότητα επιτυχίας κάποιου που κατασκοπεύει/επιτηρεί την διαδικτυακή κίνηση του χρήστη, με απλές ή περισσότερο πολύπλοκες μεθόδους (traffic analysis). Για να γίνει αυτό, το Tor κατανέμει την δικτυακή κίνηση μεταξύ διαφόρων σημείων στο Διαδίκτυο, ούτως ώστε κανένα από τα σημεία αυτά να μην μπορεί να συσχετίσει τον χρήστη με τον τελικό προορισμό του. Η ιδέα προσομοιάζει στο να χρησιμοποιείς μια μπερδεμένη διαδρομή, για να ξεφορτωθείς κάποιον που σε ακολουθεί - και όποτε μπορείς να σβήνεις και τα ίχνη σου. Αντί να πάρεις την πιο σύντομη και άμεση διαδρομή από την αφετηρία στον προορισμό, τα πακέτα δεδομένων στο δίκτυο του Tor παίρνουν ένα τυχαίο μονοπάτι, μέσω ενδιάμεσων κόμβων που καλύπτουν τα ίχνη του χρήστη. Έτσι, κανένας παρατηρητής σε συγκεκριμένο σημείο της διαδρομής στο Διαδίκτυο, δεν μπορεί να συμπεράνει από που πρόηλθαν τα δεδομένα και για που προορίζονται.

Για να δημιουργήθεί ένα ιδιωτικό δικτυακό μονοπάτι με το Tor, το λογισμικό που ο χρήστης έχει εγκαταστήσει και τρέχει στον υπολογιστή του, κατασκευάζει αναδρομικά μια ακολουθία/κύκλωμα κρυπτογραφημένων συνδέσεων μέσω κόμβων στο δίκτυο. Το κύκλωμα αυτό εκτείνεται από κόμβο προς κόμβο, και κάθε στιγμή ο κάθε κόμβος στο μονοπάτι γνωρίζει μόνο τον προηγούμενο από τον οποίο έλαβε τα δεδομένα και τον επόμενο στον οποίο στέλνει τα δεδομένα. Κανένας κόμβος ξεχωριστά, δεν γνωρίζει ολόκληρη τη διαδρομή των δεδομένων. Το λογισμικό του χρήστη, διαπραγματεύεται ένα ξεχωριστό σετ κλειδιών κρυπτογράφησης για κάθε βήμα στο κύκλωμα που επέλεξε, για να διασφαλίζει ότι κάθε κόμβος δεν θα μπορεί να ανιχνεύσει την κίνηση την οποία δρομολογεί.

Αφού κατασκευαστεί και εγκαθιδρυθεί επικοινωνία στο κύκλωμα, ο χρήστης μπορεί να μεταφέρει δεδομένα διαφόρων ειδών, όπως επίσης να λειτουργήσει διαφορετικές εφαρμογές με βάση το Tor δίκτυο (για παράδειγμα instant messaging πάνω από το Tor, εφαρμογές email κλπ). Ο κάθε κόμβος του κυκλώματος, είναι γνώστης μόνο ενός βήματος του μονοπατιού, επομένως ένας κακόβουλος ή ακόμα και μολυσμένος κόμβος, δεν μπορεί να προσδιορίσει την ροή των δεδομένων από άκρη σε άκρη.

Διαβάστε περισσότερα για το πως δουλεύει και πως μπορούμε να χρησιμοποιήσουμε το Tor.

i2p Network[επεξεργασία]

Το i2p είναι ένα project που αφορά στην κατασκευή, ανάπτυξη και διατήρηση ενός δικτύου που θα υποστηρίζει ασφαλή και ανώνυμη επικοινωνία. Οι άνθρωποι που χρησιμοποιούν το i2p όρίζουν οι ίδιοι τις ισορροπίες μεταξύ ανωνυμίας, αξιοπιστίας, χρήσης bandwidth και αποκρισιμότητας. Δεν υπάρχει κανένα κεντρικό σημείο στο δίκτυο, που θα μπορούσε να καταστεί ευάλωτο σε πιέσεις ή επιθέσεις, μειώνοντας ή εξαλείφοντας την ακεραιότητα, την ασφάλεια και την ανωνυμία του δικτύου. Το δίκτυο υποστηρίζει δυναμική αναδιάρθρωση ως απάντηση σε διάφορες επιθέσεις και έχει σχεδιαστεί για να χρησιμοποιεί πρόσθετους πόρους μόλις αυτοί γίνουν διαθέσιμοι. Φυσικά κάθε πτυχή του δικτύου είναι ανοιχτή και ελεύθερα διαθέσιμη.

Σε αντίθεση με άλλα ανώνυμα δίκτυα, το i2p δεν προσπαθεί να προσφέρει ανωνυμία με το να κρύβει την πηγή της επικοινωνίας και όχι τον προορισμό ή το αντίστροφο. Το i2p είναι σχεδιασμένο να επιτρέπει σε ομότιμους χρήστες να επικοινωνούν μεταξύ τους ανώνυμα - τόσο ο αποστολέας όσο και ο παραλήπτης είναι μη αναγνωρίσιμοι μεταξύ τους αλλά και απο κάποιον τρίτο. Σήμερα υπάρχουν τόσο "εσωτερικά" websites (το i2p επιτρέπει τη δημιουργία ανωνύμων website) όσο και servers που λειτουργούν σαν proxies προς το "κανονικό" Internet, επιτρέποντας την ανώνυμη πλοήγηση . Η ύπαρξη servers μέσα στο δίκτυο i2p, που προσφέρουν ενσωματωμένες εσωτερικές υπηρεσίες (web, mail, chat) είναι θεμελιώδης, θεωρώντας πως οποιοσδήποτε proxy server προς το Internet μπορεί να παρακολουθείται, να είναι ανενεργός ή ακόμα να έχει καταληφθεί με σκοπό τη διενέργεια κακόβουλων επιθέσεων.

Το δίκτυο βασίζεται στα μηνύματα - πρόκειται για ένα ασφαλές και ανώνυμο IP στρώμα, όπου τα μηνύματα απευθύνονται σε κρυπτογραφικά κλειδιά (προορισμοί) και μπορεί να είναι αρκετά μεγαλύτερα από τα συνήθη IP πακέτα. Κάποια παραδείγματα χρήσης του δικτύου περιλαμβάνουν τα "eepsites" (webservers που σερβίρουν περιεχόμενο μέσα στο i2p), διαμοιρασμό αρχείων με το BitTorrent πρωτόκολλο ή ακόμα και κατανεμημένη αποθήκευση δεδομένων. Χρησιμοποιώντας τα tunnel μεταξύ ομοτίμων που χτίζει η εφαρμογή του i2p, πολλές κλασικές εφαρμογές/προγράμματα TCP/IP (όπως ssh, IRC, cache proxies ακόμα και stream ήχου) λειτουργούν αποτελεσματικά και διοχετεύονται στο δίκτυο. Οι περισσότεροι άνθρωποι δεν χρησιμοποιούν απευθείας το i2p, αντίθετα χρησιμοποιούν τις διάφορες ειδικές εφαρμογές που πατάνε πάνω του ή απλώς ενεργοποιούν το i2p για τις υπόλοιπες εφαρμογές (πχ Browser).

Εξωτερικοί σύνδεσμοι[επεξεργασία]

- Για το κομμάτι του i2p έγινε μετάφραση από : https://geti2p.net/en/docs/how/intro